IC FPGA 520 I/O 1517FCBGA XCVU3P-2FFVC1517E आईसी घटक इलेक्ट्रॉनिक्स चिप्स सर्किट नए और मूल एक ही स्थान पर BOM सेवा खरीदें

उत्पाद विशेषताएं

| प्रकार | विवरण |

| वर्ग | इंटीग्रेटेड सर्किट (आईसी)अंतर्निहित |

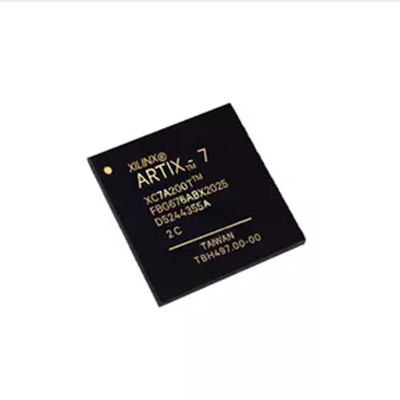

| एमएफआर | एएमडी Xilinx |

| शृंखला | Virtex® UltraScale+™ |

| पैकेट | ट्रे |

| मानक पैकेज | 1 |

| उत्पाद की स्थिति | सक्रिय |

| प्रयोगशालाओं/सीएलबी की संख्या | 49260 |

| तर्क तत्वों/कोशिकाओं की संख्या | 862050 |

| कुल रैम बिट्स | 130355200 |

| आई/ओ की संख्या | 520 |

| वोल्टेज आपूर्ति | 0.825V ~ 0.876V |

| माउन्टिंग का प्रकार | माउंट सतह |

| परिचालन तापमान | 0°C ~ 100°C (TJ) |

| पैकेज/केस | 1517-बीबीजीए, एफसीबीजीए |

| आपूर्तिकर्ता डिवाइस पैकेज | 1517-एफसीबीजीए (40×40) |

| आधार उत्पाद संख्या | XCVU3 |

अगली पीढ़ी के सुरक्षा उपकरणों के लिए प्रोग्रामयोग्यता कितनी महत्वपूर्ण है?

डिजिटलीकरण और स्वचालन अब एक वैश्विक चलन है।महामारी के मद्देनजर, सभी क्षेत्रों में सेवाएं ऑनलाइन हो रही हैं, और घर पर काम करने के तेजी से कार्यान्वयन के साथ, लोग अपने काम और जीवन के लिए इंटरनेट कनेक्टिविटी पर अधिक से अधिक भरोसा कर रहे हैं।

हालाँकि, जैसे-जैसे उपयोगकर्ताओं और कनेक्टेड डिवाइसों की संख्या बढ़ती जा रही है और फ़ंक्शंस और ज़रूरतें अधिक विविध होती जा रही हैं, सिस्टम आर्किटेक्चर तेजी से जटिल होता जा रहा है और सिस्टम फ़ंक्शंस का दायरा फैलता जा रहा है, जिससे बड़ी संख्या में संभावित जोखिम पैदा हो रहे हैं।परिणामस्वरूप, डाउनटाइम एक सामान्य घटना है, और "क्रैश" अक्सर सुर्खियों में रहते हैं।

Xilinx श्वेत पत्र WP526, अगली पीढ़ी के सुरक्षा उपकरणों में प्रोग्रामयोग्यता का महत्व, सुरक्षा प्रसंस्करण प्रदर्शन में उल्लेखनीय सुधार के लिए कई फ़ायरवॉल आर्किटेक्चर और Xilinx अनुकूली उपकरणों और इसके आईपी और टूलींग प्रसाद के लचीलेपन और विन्यास के संयोजन की पड़ताल करता है।

सुरक्षा उपकरणों का विकास जारी है

नेटवर्क सुरक्षा कार्यान्वयन की अगली पीढ़ी लगातार विकसित हो रही है और बैकअप से इनलाइन कार्यान्वयन तक एक वास्तुशिल्प बदलाव से गुजर रही है।5G परिनियोजन की शुरुआत और कनेक्टेड डिवाइसों की संख्या में तेजी से वृद्धि के साथ, संगठनों को सुरक्षा कार्यान्वयन के लिए उपयोग की जाने वाली वास्तुकला पर फिर से विचार करने और संशोधित करने की तत्काल आवश्यकता है।5जी थ्रूपुट और विलंबता आवश्यकताएं एक्सेस नेटवर्क को बदल रही हैं, जबकि साथ ही अतिरिक्त सुरक्षा की भी आवश्यकता है।यह विकास नेटवर्क सुरक्षा में निम्नलिखित बदलाव ला रहा है।

1. उच्चतर L2 (MACSec) और L3 सुरक्षा थ्रूपुट।

2. किनारे/पहुंच पक्ष पर नीति-आधारित विश्लेषण की आवश्यकता

3. एप्लिकेशन-आधारित सुरक्षा के लिए उच्च थ्रूपुट और कनेक्टिविटी की आवश्यकता होती है।

4. पूर्वानुमानित विश्लेषण और मैलवेयर पहचान के लिए एआई और मशीन लर्निंग का उपयोग

5. पोस्ट-क्वांटम क्रिप्टोग्राफी (क्यूपीसी) के विकास को चलाने वाले नए क्रिप्टोग्राफ़िक एल्गोरिदम का कार्यान्वयन।

उपरोक्त आवश्यकताओं के साथ, SD-WAN और 5G-UPF जैसी नेटवर्क तकनीकों को तेजी से अपनाया जा रहा है, जिसके लिए नेटवर्क स्लाइसिंग, अधिक वीपीएन चैनल और गहरे पैकेट वर्गीकरण के कार्यान्वयन की आवश्यकता होती है।नेटवर्क सुरक्षा कार्यान्वयन की वर्तमान पीढ़ी में, अधिकांश एप्लिकेशन सुरक्षा को सीपीयू पर चलने वाले सॉफ़्टवेयर का उपयोग करके नियंत्रित किया जाता है।जबकि कोर की संख्या और प्रसंस्करण शक्ति के मामले में सीपीयू प्रदर्शन में वृद्धि हुई है, बढ़ती थ्रूपुट आवश्यकताओं को अभी भी शुद्ध सॉफ्टवेयर कार्यान्वयन द्वारा हल नहीं किया जा सकता है।

नीति-आधारित एप्लिकेशन सुरक्षा आवश्यकताएँ लगातार बदल रही हैं, इसलिए अधिकांश उपलब्ध ऑफ-द-शेल्फ समाधान केवल ट्रैफ़िक हेडर और एन्क्रिप्शन प्रोटोकॉल के एक निश्चित सेट को ही संभाल सकते हैं।सॉफ़्टवेयर और निश्चित ASIC-आधारित कार्यान्वयन की इन सीमाओं के कारण, प्रोग्रामयोग्य और लचीला हार्डवेयर नीति-आधारित एप्लिकेशन सुरक्षा को लागू करने के लिए सही समाधान प्रदान करता है और अन्य प्रोग्रामयोग्य NPU-आधारित आर्किटेक्चर की विलंबता चुनौतियों को हल करता है।

लचीले SoC में टीएलएस और रेगुलर एक्सप्रेशन सर्च इंजन जैसे स्टेटफुल एप्लिकेशन प्रोसेसिंग के माध्यम से लाखों नीति नियमों को लागू करने के लिए पूरी तरह से कठोर नेटवर्क इंटरफ़ेस, क्रिप्टोग्राफ़िक आईपी और प्रोग्रामयोग्य तर्क और मेमोरी है।